Brute-force (грубая сила) атаки представляют собой реальную и очень страшную угрозу для пользователей WordPress. Эти атаки основываются на различных методах подбора пароля. Если кому-то удастся выяснить ваше имя пользователя и пароль, ваш сайт может быть поврежден или весь его контент будет удален мгновенно. Если вы также потеряете доступ к своей электронной почте, то не сможете вернуться в свою учетную запись, чтобы восстановить свой веб-сайт.

Существует несколько способов заблокировать ваш сайт и сделать его более устойчивым к потенциальным атакам.

Лучше принять меры безопасности сейчас, чем ждать, пока вы не потеряете доступ к своей учетной записи. При правильной тактике можно остановить успешные brute-force атаки или вообще предотвратить большинство попыток.

Что такое brute-force атака?

Есть много способов взломать чей-либо аккаунт: найти уязвимость на веб-сайте, обманом заставить кого-то отказаться от своего пароля или установить кейлоггер на компьютер и украсть данные. Проблема в том, что все эти действия требуют много затрат.

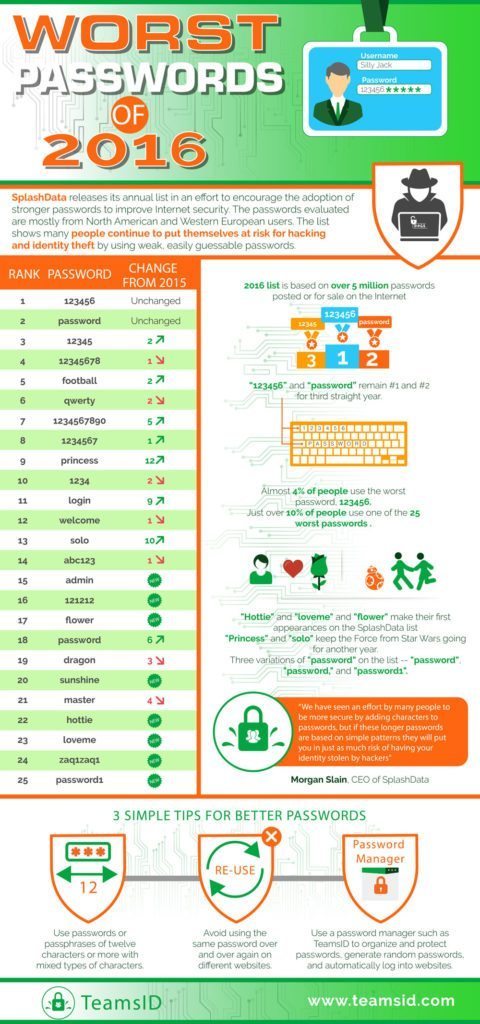

Вместо этого злоумышленники обычно прибегают к гораздо более простому методу: угадыванию. И вы будете удивлены, насколько эффективно это может быть; у многих людей есть имена пользователей и пароли, которые очень легко угадать.

Угадывание – утомительный процесс, поэтому злоумышленники обычно используют автоматизированные программы, которые могут угадать сотни комбинаций в одну секунду. Эти программы запускаются через список общих паролей. Если попытка не удалась, они либо двигаются дальше, либо прибегают к случайным комбинациям слов, букв и символов, пока не получат правильное решение. Слабый пароль может взломать всего лишь за 29 миллисекунд.

Важное различие между атаками методом "грубой силы" и другими формами кражи паролей заключается в том, что они не включают в себя шпионское ПО, социальную инженерию или манипулирование уязвимостями на вашем сайте. Вручную или с программой, они просто пытаются и пытаются подбирать логины и пароли, пока они не прорвутся.

Что делает WordPress уязвимым?

WordPress работает на 37,6% всех веб-сайта. Во многих отношениях это благо – активное сообщество делает его наиболее доступной CMS. К сожалению, это делает его доступным и для злоумышленников, желающих воспользоваться его повсеместным распространением.Уязвимости безопасности в WordPress универсальны – они применяются ко всем веб-сайтам, на которых он работает. Одна крошечная дыра в системе может затронуть миллионы. Все, что злоумышленникам нужно сделать, это угадать имя пользователя и пароль, и они имеют доступ ко всему контенту.

По умолчанию WordPress имеет несколько недостатков в своей безопасности:

- Экран входа администратора всегда находится в одном и том же месте.

- В старых установках WordPress использовалось имя пользователя по умолчанию «admin», что означает, что хакерам нужно было только угадать ваш пароль.

- Любой может попытаться войти в систему столько раз, сколько захочет.

- Если кто-то с нового IP-адреса входит в вашу учетную запись, вы не получаете уведомления, и для этого не требуется код.

- Несколько пользователей с правами администратора означают несколько потенциальных способов взломать ваш бэкэнд и что-нибудь испортить.

- По умолчанию WordPress не поставляется с брандмауэром. Многие даже не знают, что им это нужно.

Все, что нужно сделать, это выяснить, используете ли выWordPress (что тривиально: есть сайт, определяющий WordPress), и вы можете стать жертвой любой из этих уязвимостей.

Защита вашего сайта WordPress от brute-force атак

Использование WordPress может устроить вам дополнительное внимание со стороны хакеров, но вы не совсем уязвимы. Платформа поставляется с некоторыми мерами безопасности для вашей защиті. Сделайте несколько дополнительных шагов, и вы отразите основной удар этих атак.

Трудно помешать кому-то определиться с доступом к вашей учетной записи, поскольку они уже знают все эти приемы. Нет гарантии, что они не найдут выход. Но лучше что-то делать, чем ничего, и большинство хакеров сдаются, когда сталкиваются с какими-либо существенными препятствиями.

1. Используйте надежное имя пользователя и пароль

81% хаков используют украденные или слабые пароли. Они попробуют наиболее распространенные учетные данные и перейдут к более легкой цели.Надежное имя пользователя и пароль остановят большинство атак. Вот несколько советов по их выбору:

- Длина не менее 6 символов, в идеале более 15, чем длиннее, тем лучше.

- Используйте сочетание прописных и строчных букв, цифр и символов.

- Не используйте один и тот же пароль на нескольких веб-сайтах – если один из них будет взломан, другой тоже может постичь его участь.

- Избегайте общих паролей, таких как «parol», «abc123», «qwerty» или простых слов. Избегайте имен пользователей, таких как «user», «username» или «admin».

- Не вводите личную информацию, такую как ваше имя, адрес или даже имя вашего питомца. Это будет первое, что злоумышленники могут попробовать.

- Gibberish (тарабращина, бессмысленная речь) пароли трудно запомнить, но они безопасны. Попробуйте использовать менеджер паролей для отслеживания.

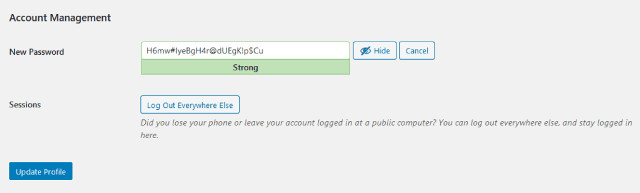

Чтобы изменить свой пароль, перейдите на страницу «Пользователи»> «Ваш профиль». Прокрутите вниз и нажмите «Создать пароль». Вы можете сохранить или ввести новый, а затем нажать «Обновить профиль».

К сожалению, изменение вашего имени пользователя по умолчанию невозможно. Если вам нужен более безопасный, вы можете попробовать плагин Username Changer или создать нового администратора и удалить старого. Вы также можете изменить имя непосредственно в базе данных с помощью phpMyAdmin.

2. Безопасные учетные записи других пользователей

Хотя ваша учетная запись администратора, безусловно, является наиболее важной для блокировки, она не является единственным входом. Если другой пользователь с правами редактирования будет взломан, ваш сайт может быть удален или поврежден.

Невозможно проверить какие-либо текущие пароли ваших пользователей, так как WordPress шифрует их. Но вы можете изменить их самостоятельно, чтобы обеспечить их безопасность.

Просто зайдите в Пользователи> Все пользователи и найдите учетную запись, которую вы хотите изменить. Прокрутите вниз, чтобы сгенерировать пароль. Введите свой собственный или используйте случайный, который генерирует WordPress. Обязательно сообщите пользователю, что его старые учетные данные не будут работать.

Опять же, изменение имени пользователя невозможно без редактирования базы данных или плагина. Если вы хотите изменить его без этих методов, создайте новую учетную запись пользователя и удалите старую. Обязательно перенесите его статьи в новый аккаунт.

Смотрите также:

Как обеспечить вашему бизнес-сайту WordPress безопасность.

3. Установите брандмауэр

Любой сайт без брандмауэра уязвим не только для грубых атак, но и для других форм взлома, которые используют дыры в вашей безопасности.

Брандмауэр сам по себе не может полностью остановить brute-force атаки методом, но он может обнаруживать вредоносный трафик, а также предоставляет инструменты для блокировки подозрительных IP-адресов. Другие полезные функции могут включать применение надежных паролей, добавление CAPTCHA и геоблокировку для стран, обычно участвующих в инцидентах хакерских атак.

Он также может иметь черный список IP-адресов, о которых известно, что они связаны с подозрительной активностью. Установка брандмауэрного веб-приложения может оказать большое влияние на количество атак.

4. Включите двухфакторную аутентификацию (2FA)

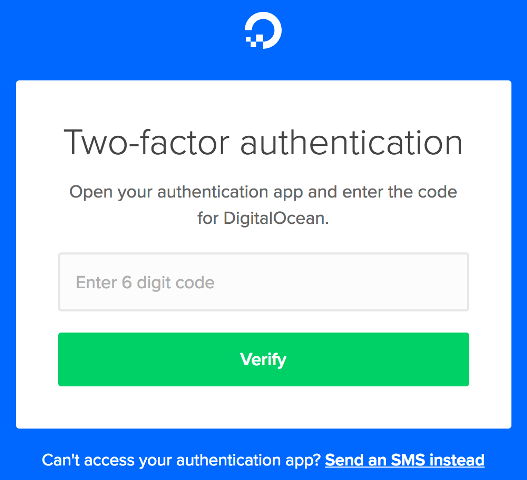

В то время как надежный пароль – ваша лучшая защита, а брандмауэр – отличный инструмент для обеспечения безопасности, внедрение двухфакторной аутентификации – это следующий важный шаг, который делает вас невосприимчивым к потере учетной записи.

2FA добавляет дополнительный шаг для входа в систему. Один из вариантов: просто задает секретный вопрос. Хотя это может помочь, но лучшее решение – отправить код на вашу электронную почту или телефон. Без кода никто не сможет войти.

Привлечение другого устройства, например телефона, является лучшим способом предотвращения грубого принуждения. Получите код, отправленный вам, и если у вас нет вредоносного ПО на вашем телефоне или кто-то физически не завладел вашим телефоном, ваша учетная запись в значительной степени защищена.

Но, как и любой другой метод защиты, он не на 100% надежен. Иногда есть способы манипулировать сервером, чтобы пробиться через 2FA, и вы всегда можете стать жертвой социальной инженерии.

Также может раздражать необходимость открывать электронную почту или заглядывать в телефон каждый раз при входе в систему. Но преимущества намного перевешивают это небольшое неудобство.

Среди других функций безопасности плагин Wordfence включает двухфакторную аутентификацию. Если вы ищете что-то более сфокусированное, попробуйте Google Authenticator, который работает с популярным приложением 2FA или Two-Factor.

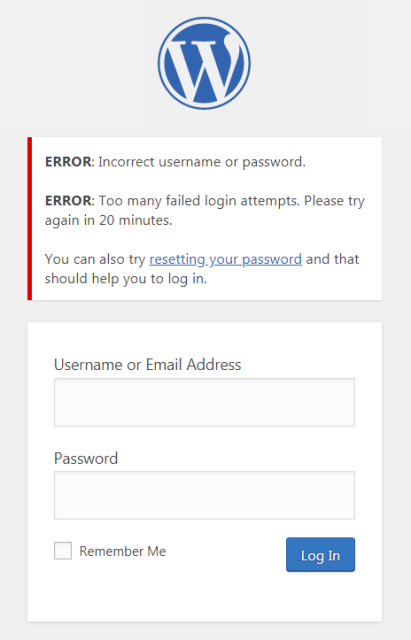

5. Ограничить попытки входа

Атаки brute-force полагаются на способность как можно быстрее тестировать десятки или даже сотни комбинаций имени пользователя и пароля. В чистой установке WordPress единственное, что останавливает это, – емкость вашего сервера.

При ограничении попыток входа в систему любой, кто использует неправильный пароль несколько раз подряд, будет заблокирован. Если злоумышленники получат всего несколько попыток, шансы правильно угадать крайне малы.

Недостаток: он укусить вас, если вы забудете свой собственный пароль, и это раздражает законных пользователей. У вас всегда могут быть менее строгие настройки с меньшим временем блокировки и усиление безопасности, когда вы замечаете подозрительное поведение с определенного IP.

6. Скрыть страницу входа

Одна большая проблема с WordPress заключается в том, что так легко найти страницу входа в систему и начать выполнять скрипт взлома пароля. Просто добавьте / login,/ admin или /wp-login.php к любому адресу сайта WordPress, и вы получите приглашение для входа в систему.

Изменение местоположения не обманет всех, так как есть другие способы его обнаружения, но это может остановить несколько атак или задержать их.

WPS Hide Login позволяет вам просто изменить URL страницы входа в систему. Никто не сможет получить доступ к обычным страницам входа. Хотя существуют обходные пути, но изменение страницы входа положит конец большинству попыток взлома.7. Обновлять WordPress

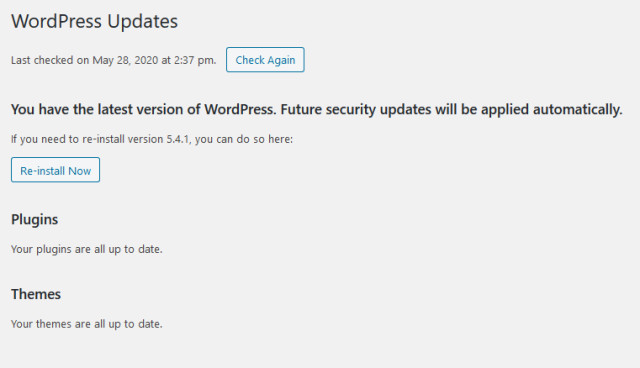

В 2018 году 44% взломов WordPress происходило при использовании устаревшего программного обеспечения. Bbrute-force атаки обычно не использует такие уязвимости, но стоит упомянуть, насколько важно поддерживать WordPress в актуальном состоянии. Перейдите в Dashboard> Updates прямо сейчас и убедитесь, что вы используете последнюю версию WordPress.

Вы также должны сделать резервную копию вашего сайта, вручную или с помощью плагина, такого как UpdraftPlus. Если кому-то удастся войти, он сможет удалять статьи и страницы, изменять их, вставляя ненужные изображения и текст, или даже вводить вредоносный код в вашу тему.

С помощью резервной копии вы можете просто нажать кнопку и восстановить все до нормального состояния. Не имея такой копии вам придется вручную пройтись по всему сайту и исправить все, что они могли сломать. Все удаленное будет потеряно навсегда.

Остановите brute-force атаки в WordPress

Если ваш сайт взломали, процесс восстановления может занять несколько дней или недель. Злоумышленники могут удалять статьи, удалять пользователей, портить вашу домашнюю страницу или вставлять вредоносные программы на ваш сайт, что очень трудно исправить. А если ваша электронная почта будет взломана, вы можете потерять все.

Создание хорошего пароля – лучший способ предотвратить взлом, но есть и другие, более технические методы, которые вы можете попытаться заблокировать вход. Установка подключаемого модуля безопасности или брандмауэра, включение двухфакторной аутентификации и ограничение попыток входа в систему даст вам наилучший шанс выжить при атаке методом brute-forceили вообще предотвратить ее.

Теперь давайте послушаем вашу историю в комментариях: Ваш сайт WordPress был взломан? Что случилось, и как вам удалось восстановить доступ?

Источник: torquemag.io

Комментарии к записи: 0