Поскольку на WordPress работает более 40% Интернета, он является популярной целью для атак. Если хакеру удастся взломать один веб-сайт WordPress, у него потенциально есть ключ к миллионам других, включая ваш.

Частью обеспечения безопасности вашего сайта является понимание рисков. Для владельца веб-сайта это может показаться сложной задачей. Но зная, что может произойти, вы можете предпринять необходимые шаги для защиты своего сайта.

В этой статье обсудим важность защиты вашего сайта WordPress и рассмотрим четыре основных угрозы против него. И поделимся плагинами и передовыми методами, которые помогут защитить ваш сайт от каждой конкретной опасности.

Важность защиты вашего веб-сайта WordPress

Кибератаки растут: специалисты по предотвращению мошенничества Arkose Labs сообщают о 20-процентном росте цифровых атак в 2020 году. За этот период Arkose Labs также зафиксировала самый высокий уровень атак с помощью ботов – всего было обнаружено 1,3 миллиарда атак.

Хакеры всегда придумывают новые стратегии. Есть даже основания полагать, что киберпреступники пытаются использовать пандемию в своих интересах. ФБР сообщило о 300-процентном росте киберпреступлений с начала вспышки COVID-19.

WordPress поддерживается командой опытных разработчиков, которые много работают над обеспечением безопасности платформы. Однако владельцы веб-сайтов довольно часто используют плагины WordPress и сторонние темы. Это добавляет дополнительный код на ваш сайт, что означает больше потенциальных лазеек, которые может использовать хакер.

Если киберпреступнику удастся получить доступ к вашему сайту, он может нанести серьезный ущерб: испортить сайт неприемлемым контентом, удалить важные данные или обмануть ваших клиентов. Если вы не создали резервную копию, то готовьтесь обнаружить, что хакер удалил весь ваш сайт, не оставив надежды на восстановление вашего контента.

Эта вредоносная деятельность может привести к потере доверия клиентов, снижения конверсии и дохода. Также есть вероятность, что ваш сайт попадет в черный список поисковых систем.

Если это произойдет, ваш контент исчезнет со страниц результатов поисковой системы (SERP), и органический трафик, скорее всего, резко упадет. Даже если вам удастся восстановить свой сайт, восстановление статуса в поисковой системе может оказаться долгим и трудным.

4 распространенных вида атак на WordPress

Чтобы защитить ваш сайт и посетителей от хакеров, важно защититься от распространенных атак WordPress. Рассмотрим четыре самых популярных угрозы.

1. Атаки методом грубой силы

Атака перебора, когда хакер пытается подобрать пароль в панель управления, используя сотню или даже тысячи известных комбинаций паролей и имен пользователей. Атаки методом грубой силы – популярный метод вторжений на всех платформах. Однако они особенно проблематичными для WordPress.

По умолчанию все администраторы WordPress имеют одно и то же имя пользователя («admin»). Если вы не измените это автоматически сгенерированное имя пользователя, хакеры с перебором уже знают половину ваших учетных данных – им нужно только угадать ваш пароль.

Чтобы защитить ваш сайт от атак методом перебора, важно использовать уникальное имя администратора и следовать рекомендациям по придумыванию паролей: использовать минимум 8 символов, а также сочетание прописных и строчных букв, цифр и символов.

Также разумно избегать общих фраз, особенно тех, которые часто связаны с паролями, например «parol» или «12345». Мы также рекомендуем избегать любых слов, которые относятся к вашему веб-сайту, компании, местоположению или личным данным.

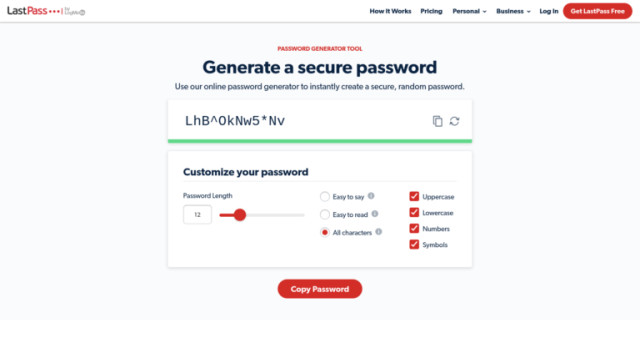

Чтобы усилить пароль, можно использовать генератор. Генератор надежных случайных паролей и LastPass – два популярных варианта:

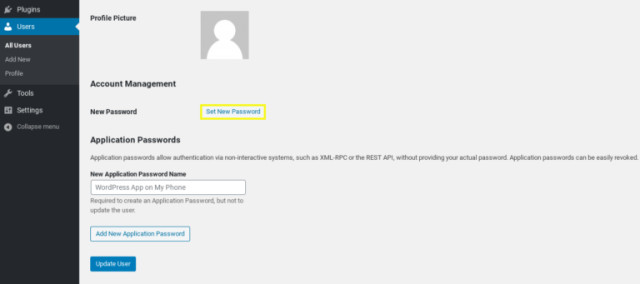

Кроме того, вы можете создать пароль из панели управления WordPress. В админке просто перейдите в «Пользователи» > «Все пользователи» и выберите свой профиль.

Затем в разделе «Управление учетной записью» нажмите «Установить новый пароль», чтобы сгенерировать пароль случайным образом:

Также неплохо ограничить количество попыток входа на ваш сайт с помощью такого плагина, как Limit Login Attempts Reloaded. Это помешает ботам атаковать вашу страницу входа с помощью тысячи паролей в быстрой последовательности.

Смотрите также:

2. Атаки WordPress с помощью SQL-инъекций

Атаки с использованием SQL-инъекций – это попытки человека получить доступ к вашей панели управления WordPress, внедряя вредоносные SQL-запросы. База данных MySQL вашего веб-сайта будет запускать этот код, а хакер может получить доступ к вашему веб-сайту.

Киберпреступники могут запускать атаки с использованием SQL-инъекций через любой раздел вашего сайта, который собирает данные пользователя. Это означает, что такая безобидная форма, как контактная форма, раздел комментариев или окно поиска, может поставить под угрозу вашу базу данных.

В идеале каждое поле ввода на вашем сайте должно быть настроено на проверку безопасности и дезинфекцию всех вводимых пользователем данных перед их пересылкой в вашу базу данных. Этот процесс гарантирует, что сайт примет только действительные данные. Однако, если эти поля ввода настроены неправильно, хакеры могут использовать их для внедрения вредоносного кода.

MySQL уязвим для атак с использованием инъекций, поэтому важно постоянно обновлять программное обеспечение базы данных. Вы должны относиться к своим учетным данным для входа в MySQL так же осторожно, как и к паролю WordPress.

Использование уникального имени базы данных может затруднить хакерам идентификацию вашей базы данных. Если вы используете cPanel, то можете изменить имя своей базы данных WordPress с помощью инструмента phpMyAdmin.

Многие атаки с использованием инъекций нацелены на темы и плагины, которые позволяют посетителям вводить данные. Это еще одна причина внимательно проверять все темы и плагины перед добавлением их на свой сайт и регулярно обновлять стороннее программное обеспечение.

3. Межсайтовый скриптинг (XSS)

Cross-Site Scripting (XSS) атаки – это когда хакер загружает вредоносный код JavaScript на сайт WordPress. XSS-атаки обычно предназначены для сбора данных о ваших клиентах, что может быть особенно катастрофическим, если ваш сайт обрабатывает конфиденциальную информацию, такую как платежные реквизиты.

Успешная XSS-атака также может перенаправить ваших посетителей на другой веб-сайт по выбору хакера, в результате чего веб-трафик резко упадет. Это может повлиять на вашу репутацию, особенно если атака направляет ваших клиентов на вредоносный или рассылающий спам веб-сайт.

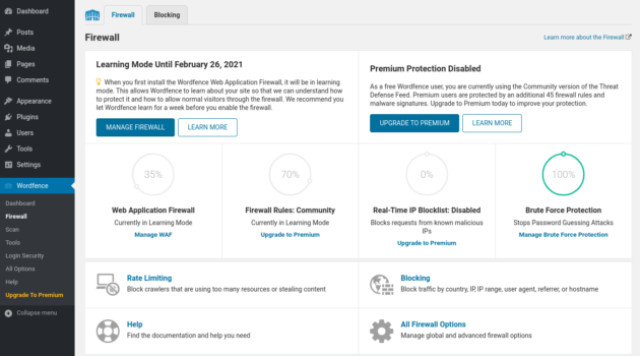

Защитить свой сайт от XSS-атак можно с помощью брандмауэра веб-приложений (WAF), такого как плагин Wordfence. Этот брандмауэр уровня приложения отфильтровывает вредоносные запросы до того, как они попадут на ваш сайт:

После активации Wordfence нужно настроить брандмауэр, перейдя в Wordfence > Firewall (Брандмауэр).

4. Распределенные атаки типа "отказ в обслуживании" (DDoS) на WordPress

Распределенные атаки типа «отказ в обслуживании» (DDoS) часто фигурируют в заголовках газет, поскольку их жертвами стали многие известные организации. Сюда входят такие тяжеловесы, как Netflix и Amazon.

DDoS-атака происходит, когда хакеры бомбардируют сервер запросами. В конце концов, сервер перегружается и может даже выйти из строя. WAF может идентифицировать подозрительные запросы и предотвратить их доступ к вашему веб-сайту.

Representational State Transfer (REST) интерфейс прикладного программирования (API) дает разработчикам возможность использовать WordPress с другими технологиями. Однако злонамеренные третьи стороны могут использовать REST API как часть своих DDoS-атак. Если ваш веб-сайт активно не использует REST API, вы можете отключить его с помощью такого плагина, как Disable WP Rest API.

Точно так же, хотя XML-RPC полезен для включения пингбэков и трекбэков, хакеры потенциально могут использовать его как часть своих DDoS-атак. Если вы не используете XML-RPC, то отключите его с помощью такого плагина, как Disable XML-RPC-API:

Ваш хостинг-провайдер также может защитить ваш сайт от DDoS-атак.

WordPress – одна из популярнейших систем управления контентом (CMS) в мире. К сожалению, такая популярность делает ваш сайт WordPress целью для разных типов кибератак.

В этой статье мы обсудили четыре наиболее распространенных типа атак WordPress и способы обезопасить ваш сайт.

- Атаки грубой силой. Когда хакер использует изощренные методы, чтобы угадать учетные данные. Вы можете защитить свой сайт от них, следуя рекомендациям по использованию паролей и используя генератор паролей, такой как LastPass.

- Атаки с использованием SQL-инъекций. Хакер может вводить вредоносные SQL-запросы через любое поле ввода пользователя. Можно затруднить доступ к своей базе данных, изменив ее имя по умолчанию.

- Межсайтовый скриптинг (XSS). Киберпреступники могут загружать вредоносный код JavaScript на ваш сайт WordPress. Здесь поможет использование WAF, например плагина Wordfence.

- Распределенные атаки типа «отказ в обслуживании» (DDoS). Вредоносные третьи стороны могут попытаться завалить ваш сервер запросами. Можно предотвратить эти атаки, отключив ненужные API и выбрав безопасный управляемый хостинг WordPress.

Источник: torquemag.io

Комментарии к записи: 1

Хорошая памятка. Спасибо!

Если возможно, то раскройте тему в мелочах: что еще возможно и как защитить от этого свой сайт на WordPress.